谷歌管理员后台数据防泄露搭建步骤,包括内容检测与策略分配

Google Workspace内置的数据泄露防护功能需由管理员在Admin控制台逐步完成启用与配置。操作流程大体包括开启DLP服务、创建内容检测规则、指定应用范围与涉及的组织单位、部署自定义词典以识别特定信息类型,以及最后启用日志审计用于事后追踪。

一、启用 Google Workspace DLP 功能

Google Workspace 的 DLP 功能需在 Google Admin 控制台中为相应服务(如 Gmail、Drive、Chat)单独启用,未启用状态下规则不会生效。该步骤是所有后续策略配置的前提条件。

1、使用具有超级管理员权限的账号登录 admin.google.com。

2、依次点击 “安全” → “数据丢失防护 (DLP)”。

3、在页面顶部确认当前组织单位(OU)已选中,若需全局启用,请确保选择根组织单位。

4、点击 “开启 DLP” 按钮,并在弹出提示中确认启用。

二、创建基于内容的 DLP 规则

此方法通过识别特定关键词、正则表达式或预定义的敏感信息类型(如身份证号、信用卡号、医疗记录等)触发保护动作,适用于结构化与半结构化数据场景。

1、在 DLP 页面中点击 “创建规则”。

2、为规则指定唯一名称,例如 “阻止外发身份证号”,并选择适用的服务(Gmail、Drive 或两者)。

3、在“检测条件”部分,点击 “添加条件”,选择 “敏感信息类型”,然后勾选 “中国居民身份证号码” 或其他所需类型。

4、在“执行操作”部分,选择 “阻止” 并勾选 “阻止消息发送” 或 “阻止文件共享”,视服务而定。

5、点击 “保存” 完成规则部署。

三、配置基于用户与位置的 DLP 策略

该方法依据用户所属组织单位、访问设备状态(如非托管设备)、IP 地址范围等上下文属性实施动态策略控制,可防止敏感数据流向高风险环境。

1、在 DLP 规则编辑页,展开 “高级设置” 区域。

2、在“应用规则的用户”下拉菜单中,选择具体组织单位(OU),例如 “财务部”。

3、在“仅当满足以下条件时应用规则”中,点击 “添加条件”,选择 “设备管理状态” → “非托管”。

4、再添加一条条件:选择 “IP 地址” → “不在指定范围内”,并输入公司办公网段(如 192.168.10.0/24)。

5、设定对应操作为 “要求管理员批准” 或 “阻止访问”。

四、部署自定义词典匹配规则

当敏感数据不匹配内置类型(如内部项目代号、客户专属编号格式),需通过上传自定义词典实现精准识别,避免误报与漏报。

1、前往 Admin 控制台 → “数据丢失防护 (DLP)” → “自定义词典”。

2、点击 “创建词典”,输入名称(如 “XX项目密钥库”)并选择语言。

3、在“词典条目”区域,逐行输入敏感词汇或正则表达式(如 ^PROJ-[A-Z]{3}-\d{4}$),每行一个。

4、返回规则创建流程,在“检测条件”中选择 “自定义词典”,并勾选刚创建的词典。

5、保存规则后,系统将在 1 小时内完成词典同步与索引构建。

五、启用 DLP 日志审计与告警通知

持续监控 DLP 规则触发事件,可及时发现策略盲区与异常行为模式,并通过邮件或 Pub/Sub 推送实时告警。

1、进入 Admin 控制台 → “报告” → “审计日志”。

2、在过滤器中选择 “应用” = “数据丢失防护”,并设定时间范围。

3、点击右上角 “导出”,选择 “导出到 BigQuery” 或 “导出到 Google Sheets”。

4、返回 DLP 主页,点击 “通知设置”,启用 “高风险策略触发时发送电子邮件”,并填入安全运营邮箱地址。

-

- 关于PC游戏平台退款时限的问题:超两小时游玩后怎么申请

- 2026-04-23 14:10:03

-

- 千问生成ppt详细教程

- 2026-04-13 09:12:07

-

- 稻壳阅读器解除打印限制小白详细教学

- 2026-04-11 14:36:05

-

- Minimax和Kimi哪个更适合?功能对比来了

- 2026-04-10 18:08:23

-

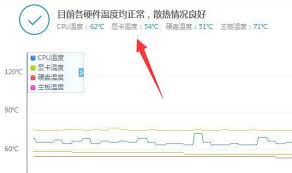

- 鲁大师查看电脑显卡温度详细教程

- 2026-04-10 18:08:11

-

- 享聊app在哪搜索用户

- 2026-04-10 18:08:36